Preuve Numérique et Juridiction Universelle : Les Nouveaux Enjeux

L’arrivée des preuves numériques a profondément changé la façon dont sont menées les enquêtes sur les crimes de guerre et les crimes contre l’humanité. Chaque fichier, chaque octet peut avoir un impact décisif sur un verdict, ce qui impose aux enquêteurs une rigueur technique sans précédent. La question de l’authenticité et de la traçabilité des données devient centrale, un peu comme lorsqu’un utilisateur prudent scrute les protocoles de sécurité d’une application casino en ligne argent réel : dans les deux cas, la transparence et la fiabilité sont indispensables, que l’enjeu soit financier ou, ici, qu’il concerne la justice et la réparation des victimes. Pour les experts, cette transition numérique force la Cour pénale internationale (CPI) à repenser ses méthodes d’investigation afin de traiter des volumes gigantesques de données tout en garantissant les droits de la défense.

L’évolution de la recevabilité des preuves électroniques devant la CPI

Pour qu’une preuve numérique soit recevable, il ne suffit plus de la présenter au tribunal : le procureur doit prouver son authenticité, son intégrité et sa chaîne de conservation depuis sa collecte jusqu’au procès. Les juges demandent désormais des métadonnées complètes et une documentation technique détaillée afin d’écarter tout risque de manipulation.

La transformation est spectaculaire : il y a vingt ans, les enquêteurs revenaient du terrain avec des cartons de documents, des témoignages manuscrits et des photos argentiques. Aujourd’hui, ils rapportent des disques durs chiffrés contenant des téraoctets de vidéos, de messages sécurisés et d’images satellites. Cette évolution ne change pas seulement les méthodes : elle redéfinit ce que l’on considère comme « preuve ».

Cette transition n’est pas seulement logistique ; elle est épistémologique. La Cour doit se demander : ce fichier vidéo a-t-il été modifié ? S’agit-il d’un « deepfake » ou d’une capture réelle d’une exaction ?

Les spécialistes en criminalistique numérique travaillent désormais main dans la main avec les juristes. D’ailleurs, la notion de « poids » de la preuve a changé. Une vidéo virale sur les réseaux sociaux peut déclencher une enquête préliminaire, mais sans une vérification forensique, elle ne vaut rien à la barre. La défense, à juste titre, conteste systématiquement ces éléments. C’est un jeu du chat et de la souris technologique.

Si un seul bit change, l’empreinte change, et la preuve peut être rejetée.

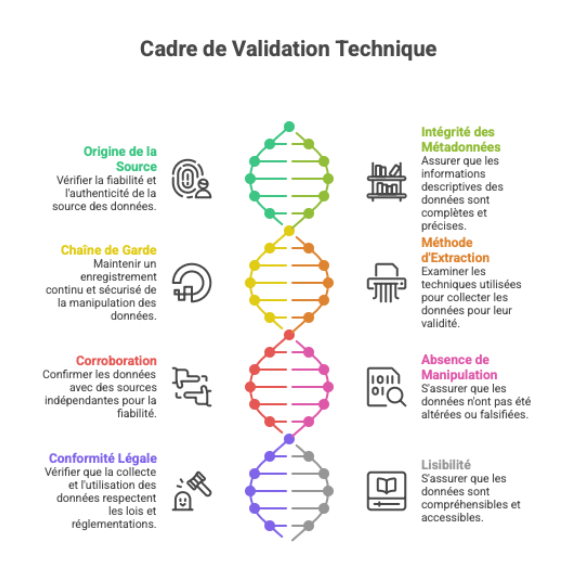

Voici les critères principaux souvent examinés pour la validation technique:

- L’origine de la source : identification précise de l’appareil d’enregistrement ou du compte utilisateur ayant généré la donnée.

- L’intégrité des métadonnées : analyse des données EXIF, des horodatages et des coordonnées GPS afin de vérifier la cohérence spatio-temporelle.

- La chaîne de garde (chain of custody) : documentation chronologique de chaque personne ayant manipulé le fichier, de l’extraction à l’archivage.

- La méthode d’extraction : utilisation de logiciels forensiques certifiés qui ne modifient pas les données sources lors de la copie.

- La corroboration : recoupement avec d’autres formes de preuves (témoignages, documents physiques, images satellites).

- L’absence de manipulation : analyse spectrale et détection d’artefacts visuels indiquant un montage ou une altération par IA.

- La conformité légale : vérification que l’obtention de la preuve n’a pas violé les droits fondamentaux ou la souveraineté des États sans mandat approprié.

- La lisibilité : capacité à présenter la donnée dans un format intelligible pour les juges sans expertise technique.

Cette rigueur est lourde, certes, mais elle constitue un rempart contre l’arbitraire. Sans elle, le tribunal international risquerait de devenir une chambre d’écho de la désinformation, ce qui serait fatal pour sa légitimité.

Les défis de la juridiction universelle à l’ère du cyberespace

La juridiction universelle permet aux États de poursuivre les auteurs de crimes graves, quel que soit le lieu de l’infraction. Toutefois, le cyberespace brouille les frontières territoriales traditionnelles, rendant la localisation du crime et de son auteur techniquement complexe. L’application de ce principe nécessite une coopération internationale accrue afin d’accéder aux serveurs situés dans des juridictions tierces.

C’est un véritable casse-tête pour les praticiens du droit. Traditionnellement, le droit pénal est ancré dans le sol : le crime a eu lieu ici, donc la loi d’ici s’applique. Mais que se passe-t-il lorsque l’ordre de commettre un crime contre l’humanité est donné via un serveur hébergé dans un pays A, par un individu situé dans un pays B, ciblant une population dans un pays C ? La dématérialisation du commandement militaire et politique complique l’attribution de la responsabilité.

Les collègues notent souvent que les cyberattaques contre des infrastructures civiles (hôpitaux, réseaux électriques) en temps de conflit peuvent constituer des crimes de guerre. Cependant, prouver l’attribution — c’est-à-dire déterminer qui est derrière le clavier — est infiniment plus difficile que d’identifier un bataillon sur le terrain. Les masques VPN, les réseaux Tor et les serveurs rebonds créent une opacité que le droit international peine à percer.

Néanmoins, la doctrine évolue. On voit émerger une interprétation plus fonctionnelle de la territorialité. Si les effets du crime sont ressentis sur un territoire, la juridiction peut être établie. Cela demande une gymnastique intellectuelle et une diplomatie judiciaire intense. Les commissions rogatoires internationales, autrefois lentes et bureaucratiques, doivent désormais fonctionner à la vitesse de la fibre optique, ce qui est rarement le cas.

Il faut aussi considérer le stockage des preuves. Si les éléments attestant d’un génocide sont stockés sur un cloud dont les serveurs se trouvent aux États-Unis, mais que l’enquête est menée par un juge d’instruction en France ou par le Bureau du Procureur à La Haye, qui est habilité à y accéder ? Les géants de la tech (GAFAM) se retrouvent souvent en position d’arbitres involontaires, invoquant leurs propres politiques de confidentialité face aux mandats internationaux.

L’importance cruciale de l’OSINT dans les enquêtes modernes

L’Open Source Intelligence (OSINT) désigne la collecte et l’analyse d’informations accessibles au public afin de produire du renseignement exploitable dans le cadre d’enquêtes pénales internationales. Cette méthodologie permet de documenter des violations des droits de l’homme en temps réel grâce aux contenus générés par les utilisateurs sur les plateformes sociales.

Honnêtement, l’OSINT a révolutionné le métier. Il y a vingt ans, nous dépendions des rapports d’ONG et des missions de terrain, souvent périlleuses et limitées dans le temps. Aujourd’hui, le citoyen lambda, armé d’un smartphone, devient un documentariste potentiel de l’histoire immédiate. Mais attention, cette abondance est à double tranchant. Le bruit informationnel est assourdissant.

Le Protocole de Berkeley, par exemple, est devenu une référence incontournable pour standardiser ces pratiques. Il ne suffit pas de télécharger une vidéo YouTube montrant un bombardement. Il faut la géolocaliser (en utilisant les lignes d’horizon, la végétation, l’architecture), la chronolocaliser (grâce aux ombres et aux conditions météorologiques) et vérifier que le son correspond à l’image. C’est un travail de fourmi, souvent réalisé par des analystes qui passent des nuits blanches devant leurs écrans.

D’ailleurs, l’impact psychologique sur ces enquêteurs numériques est un sujet dont on parle peu. Visionner des heures d’atrocités, image par image, afin de vérifier un détail technique, laisse des traces. Il s’agit d’une forme de traumatisme vicariant qui commence à être reconnue dans la profession. Pourtant, sans ce travail, des dossiers entiers s’effondreraient faute de preuves matérielles, surtout lorsque l’accès physique au terrain est bloqué par le conflit.

| Caractéristique | Enquête Traditionnelle (Terrain) | Enquête OSINT (Numérique) |

| Accès à la zone | Physique, souvent restreint ou dangereux | Virtuel, immédiat, global |

| Coût logistique | Élevé (déplacements, sécurité, interprètes) | Relativement faible (logiciels, analystes) |

| Volume de données | Limité, sélectionné manuellement | Massif, nécessite un tri automatisé |

| Risque pour l’enquêteur | Physique, enlèvement, violence | Psychologique, cybersécurité |

| Vérificabilité | Basée sur la crédibilité du témoin | Basée sur les métadonnées et le recoupement |

| Temporalité | Souvent a posteriori (mois/années après) | Quasi temps réel ou immédiat |

La Protection des Témoins et des Victimes à l’Ère Numérique

La protection des témoins dépasse désormais la sécurité physique : il s’agit de sécuriser leur identité numérique et de prévenir toute cyber-représaille. Le chiffrement des communications, l’anonymisation des documents judiciaires et la surveillance des réseaux sociaux sont indispensables. La moindre imprudence — un clic sur un lien de phishing, un post géolocalisé — peut compromettre l’anonymat et mettre en danger des vies.

La Cour pénale internationale (CPI) a dû développer une expertise en cybersécurité offensive et défensive, formant des « gardes du corps numériques ». Les campagnes de doxing organisées par les partisans d’accusés puissants illustrent la nécessité d’anticiper les vecteurs d’attaque avant même que l’identité du témoin ne soit enregistrée au dossier.

Coopération étatique et accès aux données chiffrées

L’exécution des mandats de la CPI dépend de la coopération internationale, souvent limitée par les lois nationales sur la protection des données et le chiffrement de bout en bout. Un État peut soutenir la Cour tout en refusant l’accès aux clés de déchiffrement pour protéger ses citoyens — ou, parfois, pour protéger des criminels.

La « balkanisation » d’internet, où les données sont cloisonnées par juridiction, rend parfois la CPI impuissante sans la volonté politique de l’État concerné. Les méthodes créatives d’accès aux données — parfois controversées — soulèvent des questions éthiques sur l’équilibre entre la vérité judiciaire et le respect des droits fondamentaux.

Responsabilité pénale des acteurs corporatifs et technologiques

La responsabilité pénale internationale pourrait s’étendre aux entreprises technologiques dont les outils facilitent la commission de crimes. La complicité par fourniture de moyens numériques — surveillance, ciblage, logiciels de reconnaissance — devient une question juridique centrale.

Si une entreprise vend un logiciel à un régime connu pour persécuter ses opposants et que ce logiciel est utilisé pour localiser des victimes, la responsabilité peut être engagée, à condition de prouver la connaissance de l’usage final. La due diligence en matière de droits humains devient donc une exigence incontournable pour les acteurs économiques du numérique.

L’intelligence artificielle au service de l’analyse juridique

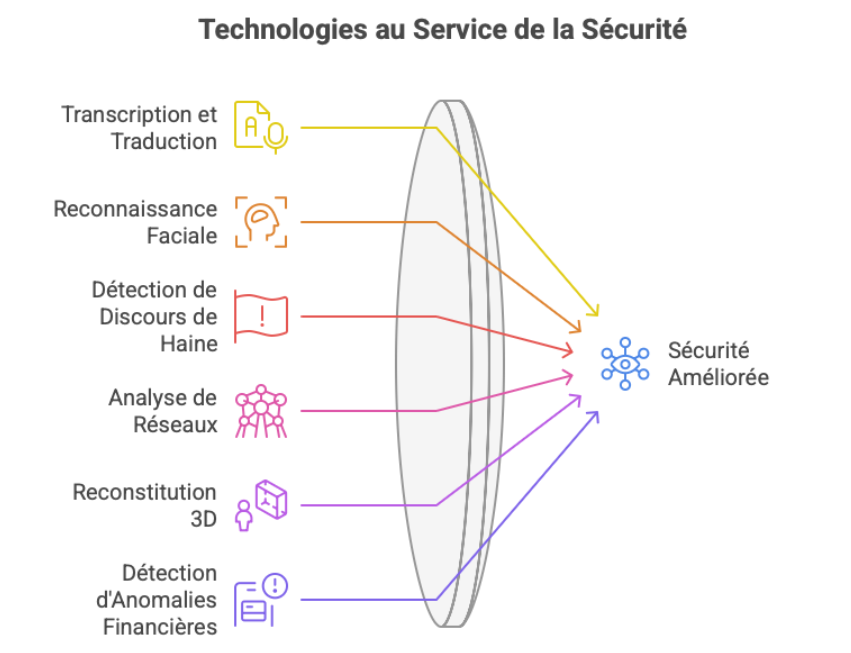

L’IA permet de traiter des volumes massifs de preuves documentaires et audiovisuelles, identifiant motifs et connexions inaccessibles à l’analyse humaine seule. Elle facilite :

- la transcription et traduction automatique d’écoutes téléphoniques ou interrogatoires,

- la reconnaissance faciale pour identifier suspects et victimes (avec précautions éthiques),

- la détection de discours de haine et l’incitation au génocide sur les réseaux sociaux,

- l’analyse de réseaux pour cartographier les liens hiérarchiques,

- la reconstitution 3D de scènes de crime,

- la détection d’anomalies financières servant à financer des milices,

- le classement automatique de documents pertinents,

- la géolocalisation assistée des contenus vidéo.

L’usage de l’IA nécessite supervision humaine, transparence algorithmique et vigilance face aux biais d’entraînement, afin de garantir l’intégrité du processus judiciaire.

Conclusion : Vers une justice internationale 2.0

La numérisation du droit pénal international n’est pas une simple mise à jour technique ; elle constitue une refonte de l’approche de la vérité judiciaire. Préserver l’intégrité des preuves, protéger les témoins et établir les responsabilités dans des structures de commandement dématérialisées sont des enjeux majeurs.

La technologie n’est qu’un outil : elle doit éclairer les zones d’ombre et non créer de nouvelles opacités. La crédibilité de la justice internationale repose sur la rigueur, la transparence et la capacité à démontrer, au-delà de tout doute raisonnable, que le système fonctionne de manière juste et équitable. Aujourd’hui, la bataille pour les droits de l’homme se joue autant sur les serveurs que dans les salles d’audience.